Zero Trust Segmentation

Gehen Sie von einem Verstoß aus. Minimiere die Auswirkungen. Erhöhen Sie die Widerstandsfähigkeit.

Willkommen in der neuen Ära der Zero-Trust-Segmentierung

Im Gegensatz zu Präventions- und Erkennungstechnologien schränkt ZTS die Ausbreitung von Sicherheitsverletzungen und Ransomware über die hybride Angriffsfläche ein, indem es kontinuierlich visualisiert, wie Workloads und Geräte miteinander kommunizieren, granulare Richtlinien erstellt, die nur die gewollte und notwendige Kommunikation zulassen, und Sicherheitsverletzungen automatisch isoliert, indem es seitliche Bewegungen proaktiv oder während eines aktiven Angriffs einschränkt. ZTS ist ein grundlegender und strategischer Pfeiler jedenr Zero Trust-Architektur.

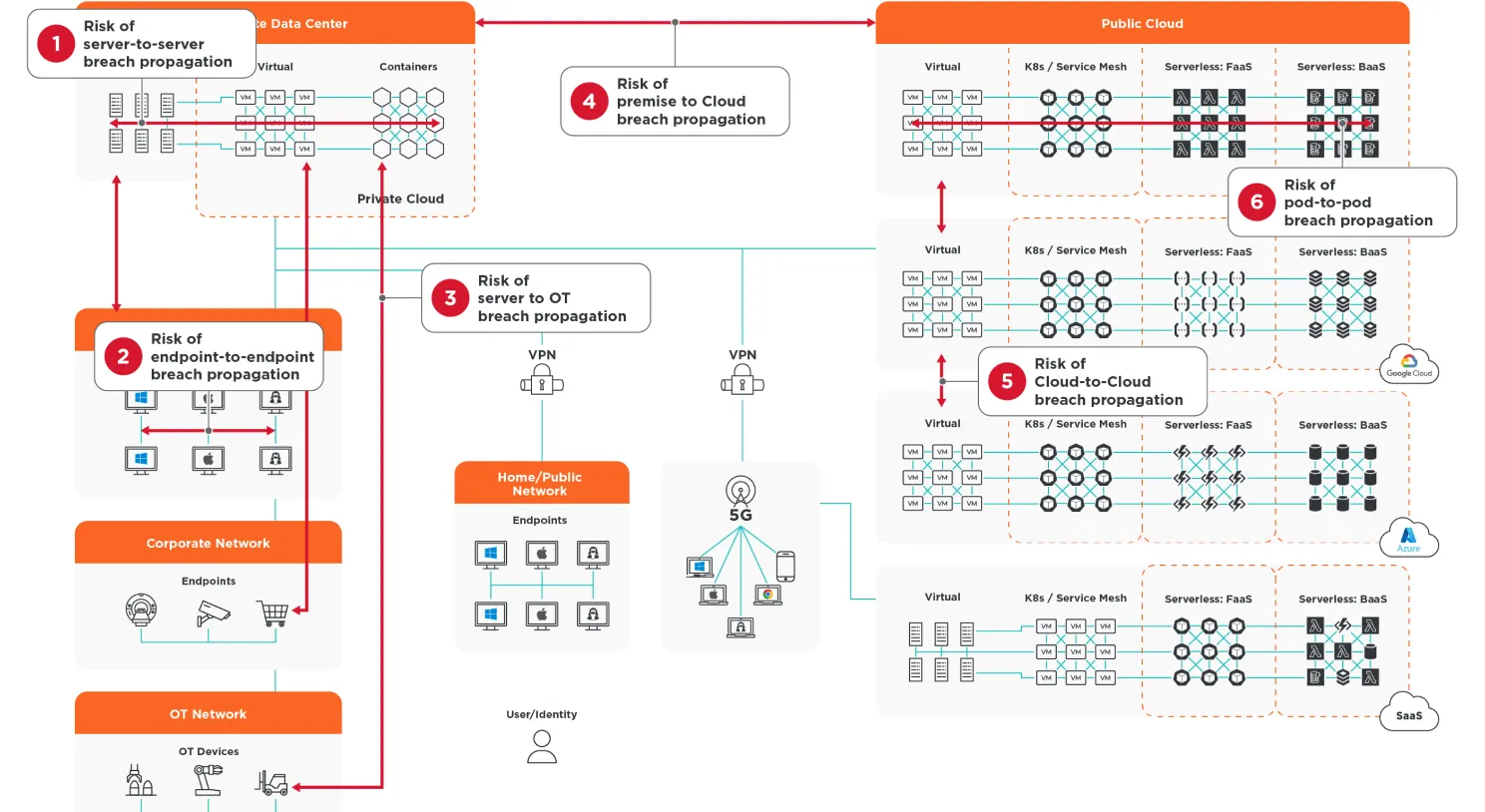

Geschwindigkeit, Ausbreitung und Umfang der Angriffe sind die Schuldigen

Die moderne hybride IT ist chaotisch und schafft jeden Tag neue Risiken. Die Ausbreitung der hybriden IT führt zu erheblichen Lücken in der Angriffsfläche. Angreifer haben es auf eine Landschaft aus mehreren Clouds, Endpunkten, Rechenzentren, Containern, VMs, Mainframes, Produktions- und Entwicklungsumgebungen, OT und IT und allem, was greifbar ist, abgesehen.

All diese Anwendungen und Systeme schaffen ständig neue Angriffsvektoren, da sie miteinander und mit dem Internet auf eine Weise kommunizieren, die Sie sich vielleicht nie hätten vorstellen können... aber Angreifer schon. Dank dieser relativ neuen Vernetzungsmöglichkeiten gelangen Angriffe schnell von der ersten Sicherheitslücke zu ihrem eigentlichen Ziel.

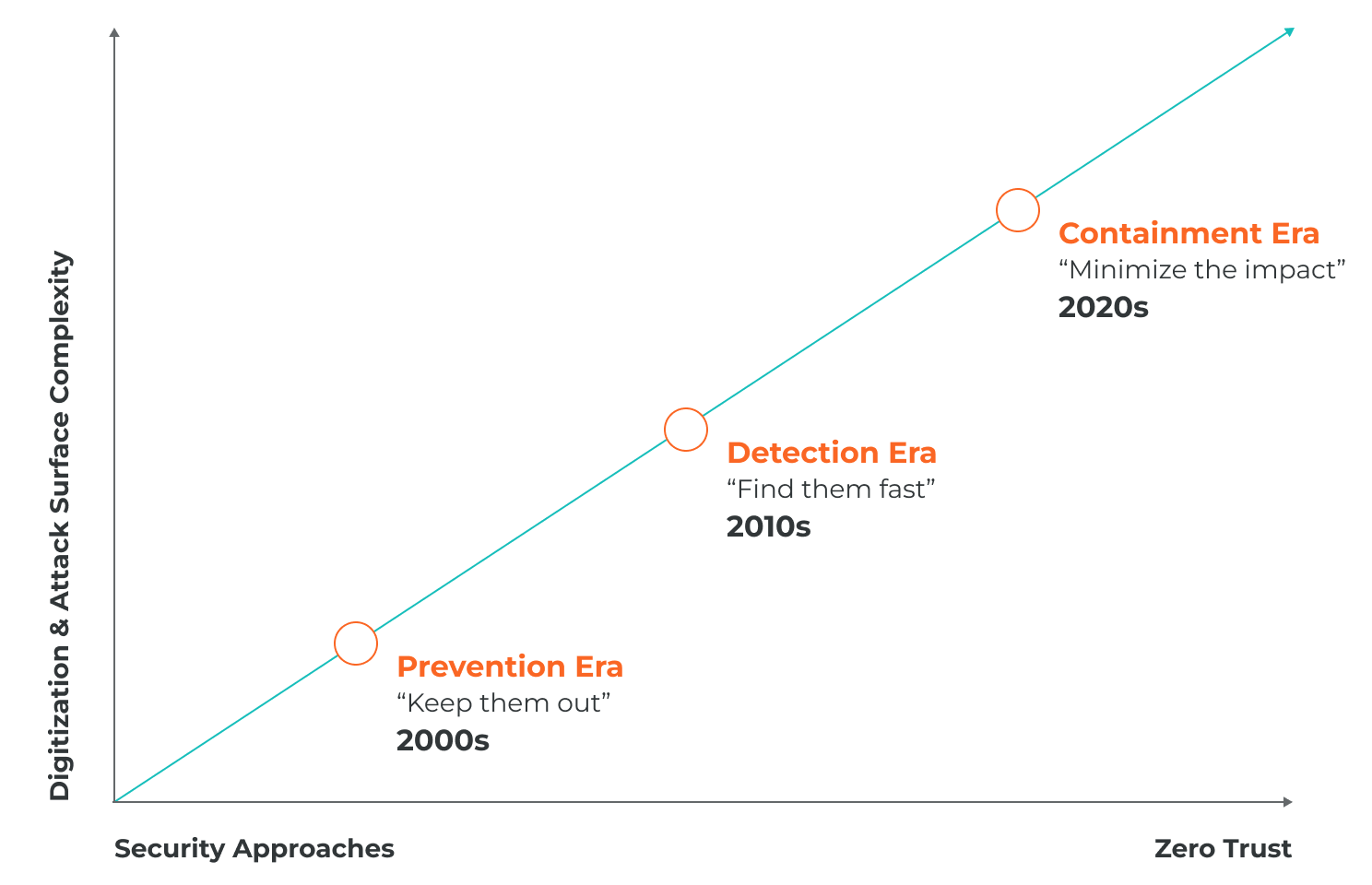

2000er und 2010er Jahre

2000s and 2010s

Die traditionell für die Sicherheit eingesetzten Instrumente können dieses neue Problem nicht lösen. In der Ära der Prävention in den frühen 2000er Jahren lautete die Devise: "Haltet sie fern", indem ihr einen Schutzwall errichtet. Eine Reihe aufsehenerregender Sicherheitsverletzungen in den frühen 2010er Jahren machte jedoch deutlich, dass Angreifer sich schnell bewegen und neue Angriffsvektoren nutzen, und führte zur Ära der Früherkennung und dem Mantra "Finde sie schnell".

Präventions- und Erkennungstools wie Firewalls, eDRs oder SIEM bieten nur oberflächliche Einblicke in die Verkehrsströme, die diese Anwendungen, Systeme und Geräte verbinden, die über die gesamte IT kommunizieren. Sie wurden nicht entwickelt, um die Ausbreitung von Sicherheitslücken einzudämmen und zu stoppen.

2020er Jahre und darüber hinaus

Die Entwicklung hin zu Zero Trust und Containment führt zu einer tektonischen Verschiebung der Sicherheitsansätze und -technologien, wie wir sie seit über einem Jahrzehnt nicht mehr erlebt haben. Wir sind nun in die neue Ära des Containments eingetreten. Da die Angriffsfläche immer komplexer wird, setzen Unternehmen zunehmend auf das Zero-Trust-Prinzip, d. h. sie konzentrieren sich darauf, die Ausbreitung eines Angriffs zu stoppen und die Auswirkungen zu minimieren.

Es ist an der Zeit für einen neuen Ansatz und eine neue Technologie, die uns von der Denkweise "Finden und Beheben" zur Realität "Begrenzen und Containment" führt und die Prinzipien von Zero Trust anwendet, um sich auf das Containment von Sicherheitsverletzungen zu konzentrieren, nicht nur auf Prävention und Erkennung.

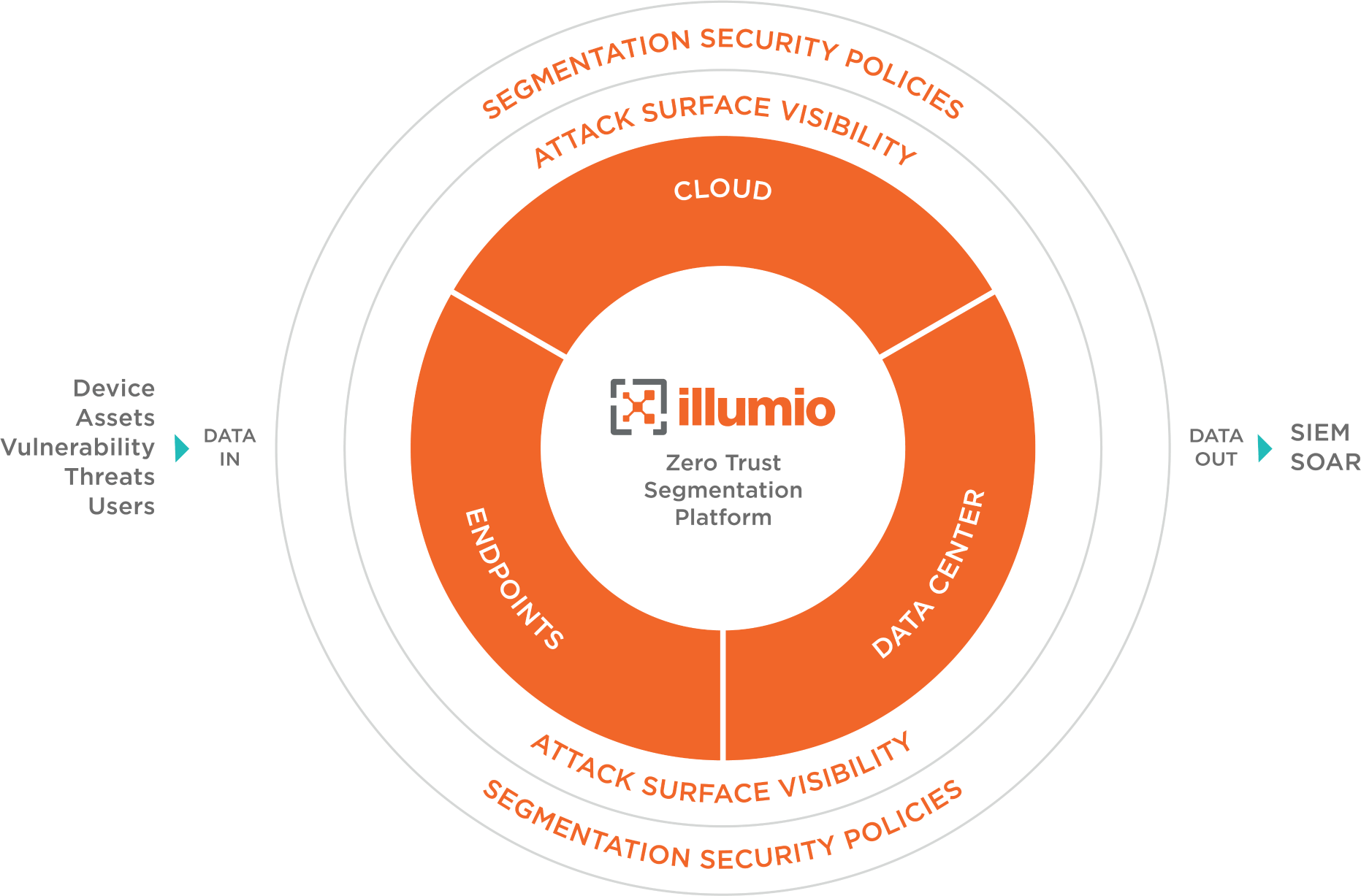

Eine Plattform. Eine Konsole. Jede Umgebung.

Die Illumio Zero-Trust-Segmentierung (ZTS) Plattform ist die branchenweit erste Plattform für Breach Containment.

Illumio ZTS ist skalierbar und dennoch einfach zu bedienen und bietet einen konsistenten Ansatz für Mikrosegmentierung über die gesamte hybride Angriffsfläche — von Multi-Cloud über Rechenzentren bis hin zu Remote-Endpunkten, von IT bis OT. Mit Illumio ZTS können Unternehmen schnell und einfach Risiken erkennen, Richtlinien festlegen und die Ausbreitung von Sicherheitsverletzungen verhindern.

.png)

.png)

.png)

Schutz von Workloads und Geräten mit der branchenweit ersten Plattform für Breach Containment

Risikoerkennung

Erkennen Sie Risiken, indem Sie die gesamte Kommunikation und den Datenverkehr zwischen Workloads und Geräten auf der gesamten hybriden Angriffsoberfläche visualisieren. Beispielsweise, welche Server mit geschäftskritischen Apps kommunizieren und welche Anwendungen offene Verbindungen zum Internet haben.

Policy einrichten

Legen Sie bei jeder Änderung automatisch detaillierte und flexible Segmentierungsrichtlinien fest, die die Kommunikation zwischen Workloads und Geräten so steuern, dass nur das zugelassen wird, was notwendig und gewünscht ist. Beschränken Sie beispielsweise die Kommunikation zwischen Servern und Anwendungen, zwischen Entwicklung und Produktion oder zwischen IT und OT.

Ausbreitung von Angriffen stoppen

Isolieren Sie wichtige Assets proaktiv oder isolieren Sie gefährdete Systeme reaktiv während eines aktiven Angriffs, um die Ausbreitung eines Angriffs zu verhindern. Sehen Sie zum Beispiel, wie eine weltweit tätige Anwaltskanzlei einen Ransomware-Angriff sofort isolierte.

Die Vorteile der Zero-Trust-Segmentierung

Die Illumio ZTS Platform wird von Unternehmen aller Größen eingesetzt, um einige der schwierigsten Sicherheitsherausforderungen zu lösen.

- ZTS hilft Unternehmen, wichtige Anwendungen und Daten zu schützen, indem es den Zugriff auf die kritischen und notwendigen Daten beschränkt.

- ZTS unterstützt Unternehmen bei der Migration in die Cloud, indem es die Workload-Kommunikation von Hybrid- und Multi-Cloud-Anwendungen visualisiert, die wichtige Sicherheitslücken in verteilten Architekturen aufzeigt.

- ZTS bietet einen vollständigen Einblick in die Ressourcen und Verkehrsströme, um unvollständige oder fragmentierte Einblicke in Risiken zu vermeiden.

- ZTS wird eingesetzt, um Grenzen zwischen IT- und OT-Systemen zu schaffen, um die Ausbreitung von OT-Angriffen zu verhindern, die leicht über die IT reinkommen.

- ZTS wird bei der Reaktion auf Zwischenfälle verwendet, um sich innerhalb von Minuten vor aktiven Ransomware-Angriffen zu schützen.

- ZTS automatisiert die effektive und konsistente Durchsetzung der Cloud-Sicherheit in Hybrid- und Multi-Cloud-Bereitstellungen.

Die Geschäftsergebnisse sprechen für sich

Organisationen, die die Illumio ZTS Platform nutzen:

Stoppen Sie Ransomware-Angriffe in zehn Minuten, viermal schneller als Erkennung und Reaktion allein

2,1x höhere Wahrscheinlichkeit, in den letzten zwei Jahren einen kritischen Ausfall während eines Angriffs vermieden zu haben

2,7-mal höhere Wahrscheinlichkeit, einen hochwirksamen Prozess zur Reaktion auf Angriffe zu haben

Sparen Sie 20,1 Millionen $ an jährlichen Ausfallkosten ein

5 Cyberkatastrophen pro Jahr abwenden

Beschleunigen Sie 14 weitere Projekte zur digitalen Transformation